Ich habe in diesem Artikel beschrieben, wie ich unter Debian den Server zum zentralen Mangement für Logs und Auswertungen, Graylog, installiert habe. Damit nun die Logs und hier speziell das Syslog der Debian Systeme meiner Testumgebung, vom Graylog angenommen und verarbeitet werden können, muss dies wie folgt konfiguriert werden.

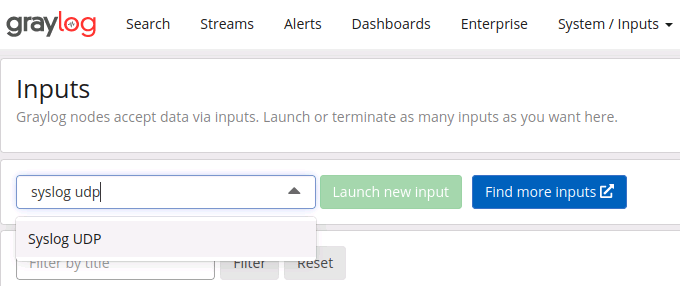

Im Hauptmenü von Graylog:

- auf System / Inputs > hier auf Inputs klicken

- nun in das Feld „syslog udp“ auswählen und auf Launch new Input klicken

Folgende Daten eintragen

- Node: Node auswählen

- Title: syslog

- Bind address: 0.0.0.0

- Port: 5140

- Allow overriding date?: aktiviert

Als Port wird einer >1024 verwendet. Alle <1024 sind die priviligierten Ports für die root / höhere Rechte benötigt werden.

Node konfigurieren – Logs an Graylog senden

Auf dem Node, also dem System dass die Logs an den Graylog Server sendet, muss dann folgendes im rsyslog konfiguriert werden, wobei der Unterschied zwischen UDP und TCP die Anzahl der @-Zeichen ist.

nano /etc/rsyslog.d/90-graylog.confUDP

*.* @GraylogServerName oder IP:5140;RSYSLOG_SyslogProtocol23FormatTCP

*.* @@GraylogServerName oder IP:5140;RSYSLOG_SyslogProtocol23FormatDienst neustarten

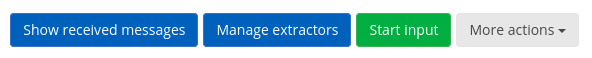

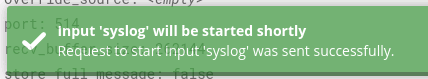

# systemctl restart rsyslogAuf dem Server unter Inputs kann der Input gestartet werden.

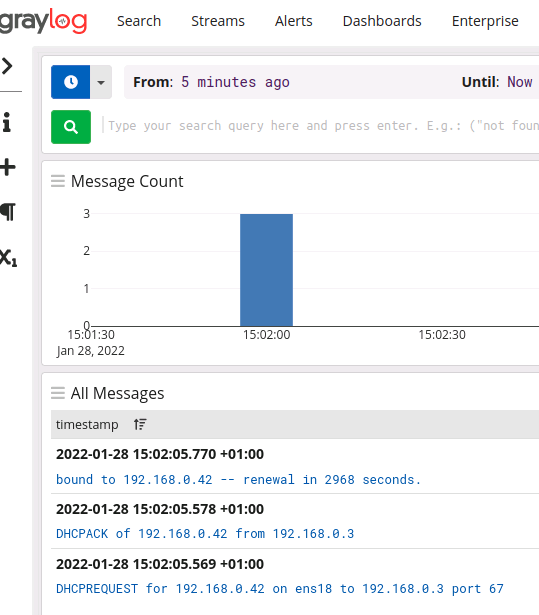

Um die Ereignisse zu sehen, im Menü auf Search klicken. Unter All Messages sind dann die Infos zu sehen. Ggf. muss oben die Zeit From: 5minutes ago angepasst werden.

Thats it … Have Fun!

Interessiert in verschiedenste IT Themen, schreibe ich in diesem Blog über Software, Hardware, Smart Home, Games und vieles mehr. Ich berichte z.B. über die Installation und Konfiguration von Software als auch von Problemen mit dieser. News sind ebenso spannend, sodass ich auch über Updates, Releases und Neuigkeiten aus der IT berichte. Letztendlich nutze ich Taste-of-IT als eigene Dokumentation und Anlaufstelle bei wiederkehrenden Themen. Ich hoffe ich kann dich ebenso informieren und bei Problemen eine schnelle Lösung anbieten. Wer meinen Aufwand unterstützen möchte, kann gerne eine Tasse oder Pod Kaffe per PayPal spenden – vielen Dank.

Pingback:Debian zentraler Logserver mit Graylog und Elasticsearch – TASTE-OF-IT