Bei einem Windows 10 Professional Rechner und einem Server 2016 erhielt, bei der Suche nach Windows Updates folgende Fehlermeldung.

Beim installieren von Updates sind Probleme aufgetreten. Wir versuchen es allerdings später noch einmal. Falls dieser Fehler weiterhin auftritt und Sie Informationen im Web suchen oder sich an den Support wenden möchten, kann dieser Fehlercode hilfreich sein: (0x8024002e).

Das Problem ist im Netz häufiger zu finden. Die Ursache ist ein nicht gestartete oder fehlerhafter Windows Update-Dienst.

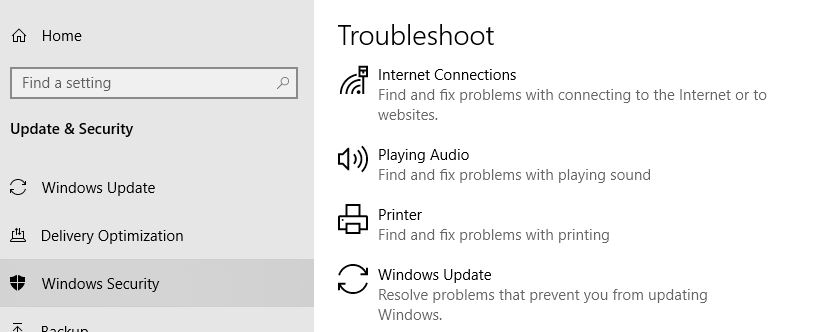

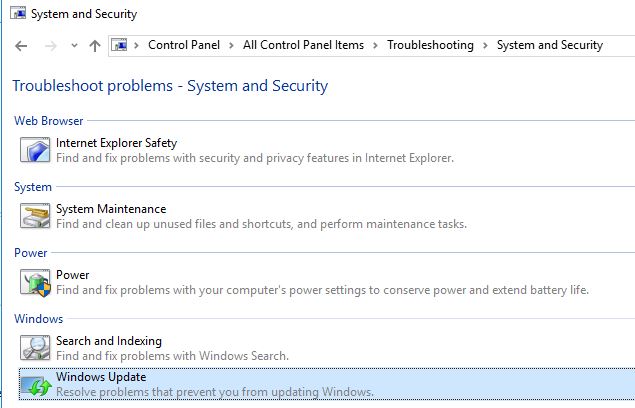

Lösung – Windows Troubleshoot für Windows Update starten

Diesen findet man mittels Windows-Taste und Eingabe „Troubleshoot“.

Windows 10 1903

Server 2016

Lösung – Dienst Windows Update prüfen

- services.msc aufrufen

- nach dem Dienst Windows Update schauen

- dieser sollte im Status auf „Wird ausgeführt“ stehen und vom Starttyp „Manuell (Start durch Auslöser)“ eingesetellt sein

- Dienst stoppen und starten

- kommt es zum Fehler gibt es verschiedene Ursachen wie

- laufende Antiviren Programme (deinstallieren)

- System mit Administratorrechten prüfen:

- sfc /scannow

- Dism /Online /Cleanup-Image /ScanHealth

- Dism /Online /Cleanup-Image /CheckHealth

- Dism /Online /Cleanup-Image /RestoreHealth

- Dism /Online /Cleanup-Image /CheckHealth

Lösung – Windows Update Kompontenten resetten

- Befehlseingabe (Admin) mit Tasten [WIN] + [X] gleichzeitig drücken öffnen

- nun werden die Dienste BITS, Cryptographic, MSI Installer und Windows Update Service gestoppt

net stop wuauservnet stop cryptSvcnet stop bitsnet stop msiserver

- nun die Ordner SoftwareDistribution und Catroot2 umbennen

ren C:\Windows\SoftwareDistribution SoftwareDistribution.oldren C:\Windows\System32\catroot2 Catroot2.old

- nun obige Dienste wieder starten

net start wuauservnet start cryptSvcnet start bitsnet start msiserver

- PC neustarten

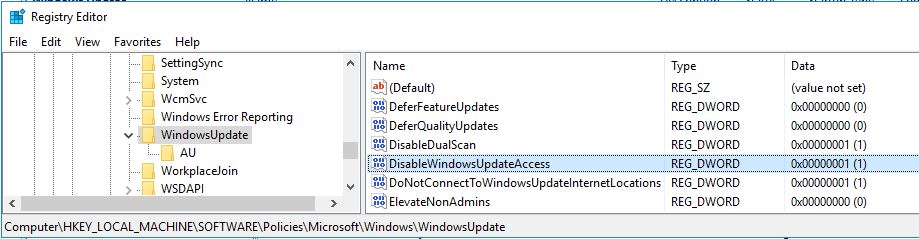

Lösung – Registry ändern

Diese Änderung half mir beim dem Problem mit dem Server 2016. Dieser wurde von einer ISO-installiert, dessen Patchstand sehr alt war und nicht gegen den internen WSUS lief. Nachdem ich ihn mit dieser Änderung gegen die Microsoft Updateserver laufen lies, wurden die Patches installiert. Danach habe ich den Wert wieder auf 1 gesetzt und er konnte wieder normal mit dem Firmen WSUS kommunizieren.

- hier für den folgenden Pfad öffnen:

Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate

- nun den folgenden REG_DWORD Eintrag von 1 auf 0 setzen

DisableWindowsUpdateAccess

- Werte bedeuten:

- 1 = Disables access to Windows Update.

- 0 = Enables access to Windows Update.

- mehr Infos unter: https://technet.microsoft.com/en-us/library/dd939844(v=ws.10).aspx

- ggf. noch den Key: DoNotConnectToWindowsUpdateInternetLocations auf 0 setzen.

Lösung Windows Branch Readiness Level

Nach einer frischen Installation kann es sein, dass der Client einen anderen Branch als den vorgegebenen versucht zu erreichen und so gegen die Wand läuft. Der Regkey den es zu prüfen gilt liegt unter: [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsUpdate\UX\Settings\BranchReadinessLevel"]. Unterstützt werden:

- 2 {0x2} – Windows Insider build – Fast (added in Windows 10, version 1709)

- 4 {0x4} – Windows Insider build – Slow (added in Windows 10, version 1709)

- 8 {0x8} – Release Windows Insider build (added in Windows 10, version 1709)

- 16 {0x10} – (default) Semi-annual Channel (Targeted). Device gets all applicable feature updates from Semi-annual Channel (Targeted).

- 32 {0x20} – Semi-annual Channel. Device gets feature updates from Semi-annual Channel.

Mehr Infos hierzu unter: https://docs.microsoft.com/en-gb/windows/client-management/mdm/policy-csp-update#update-branchreadinesslevel

Interessiert in verschiedenste IT Themen, schreibe ich in diesem Blog über Software, Hardware, Smart Home, Games und vieles mehr. Ich berichte z.B. über die Installation und Konfiguration von Software als auch von Problemen mit dieser. News sind ebenso spannend, sodass ich auch über Updates, Releases und Neuigkeiten aus der IT berichte. Letztendlich nutze ich Taste-of-IT als eigene Dokumentation und Anlaufstelle bei wiederkehrenden Themen. Ich hoffe ich kann dich ebenso informieren und bei Problemen eine schnelle Lösung anbieten. Wer meinen Aufwand unterstützen möchte, kann gerne eine Tasse oder Pod Kaffe per PayPal spenden – vielen Dank.